Mit der MCP-Unterstützung des GitLab Duo Agent Platform lassen sich Jira und andere MCP-kompatible Tools direkt in die KI-gestützte Entwicklungsumgebung einbinden. Issues abfragen, Tickets aktualisieren, Workflows synchronisieren – per natürlicher Sprache, direkt aus der IDE.

Was in diesem Tutorial vermittelt wird

Dieses Tutorial zeigt:

- Einrichtung der Jira/Atlassian OAuth-Anwendung für sichere Authentifizierung

- Konfiguration des GitLab Duo Agent Platform als MCP-Client

- Drei praxisnahe Anwendungsfälle mit realen Workflows

Voraussetzungen

Vor dem Start sollten folgende Voraussetzungen erfüllt sein:

| Voraussetzung | Details |

|---|---|

| GitLab-Instanz | GitLab 18.8+ mit aktiviertem Duo Agent Platform |

| Jira-Konto | Jira Cloud-Instanz mit Admin-Zugriff zum Erstellen von OAuth-Anwendungen |

| IDE | Visual Studio Code mit installierter GitLab Workflow-Erweiterung |

| MCP-Unterstützung | MCP-Unterstützung in GitLab aktiviert |

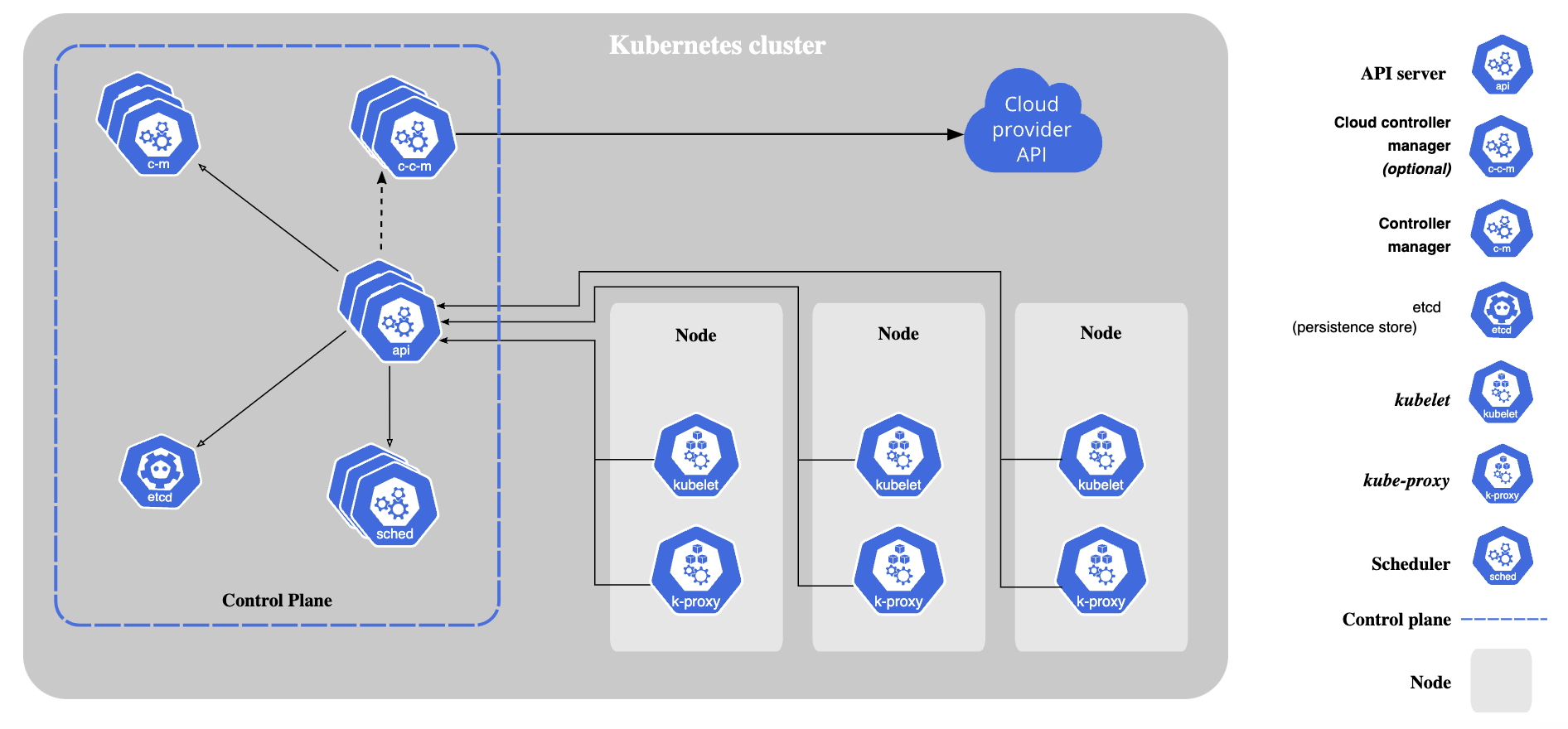

Architektur verstehen

Der GitLab Duo Agent Platform agiert als MCP-Client und stellt eine Verbindung zum Atlassian MCP-Server her, um auf Jira-Projektmanagement-Daten zuzugreifen. Der Atlassian MCP-Server übernimmt die Authentifizierung, übersetzt natürlichsprachliche Anfragen in API-Aufrufe und gibt strukturierte Daten zurück – bei gleichzeitiger Einhaltung von Sicherheits- und Audit-Anforderungen.

Teil 1: Jira OAuth-Anwendung konfigurieren

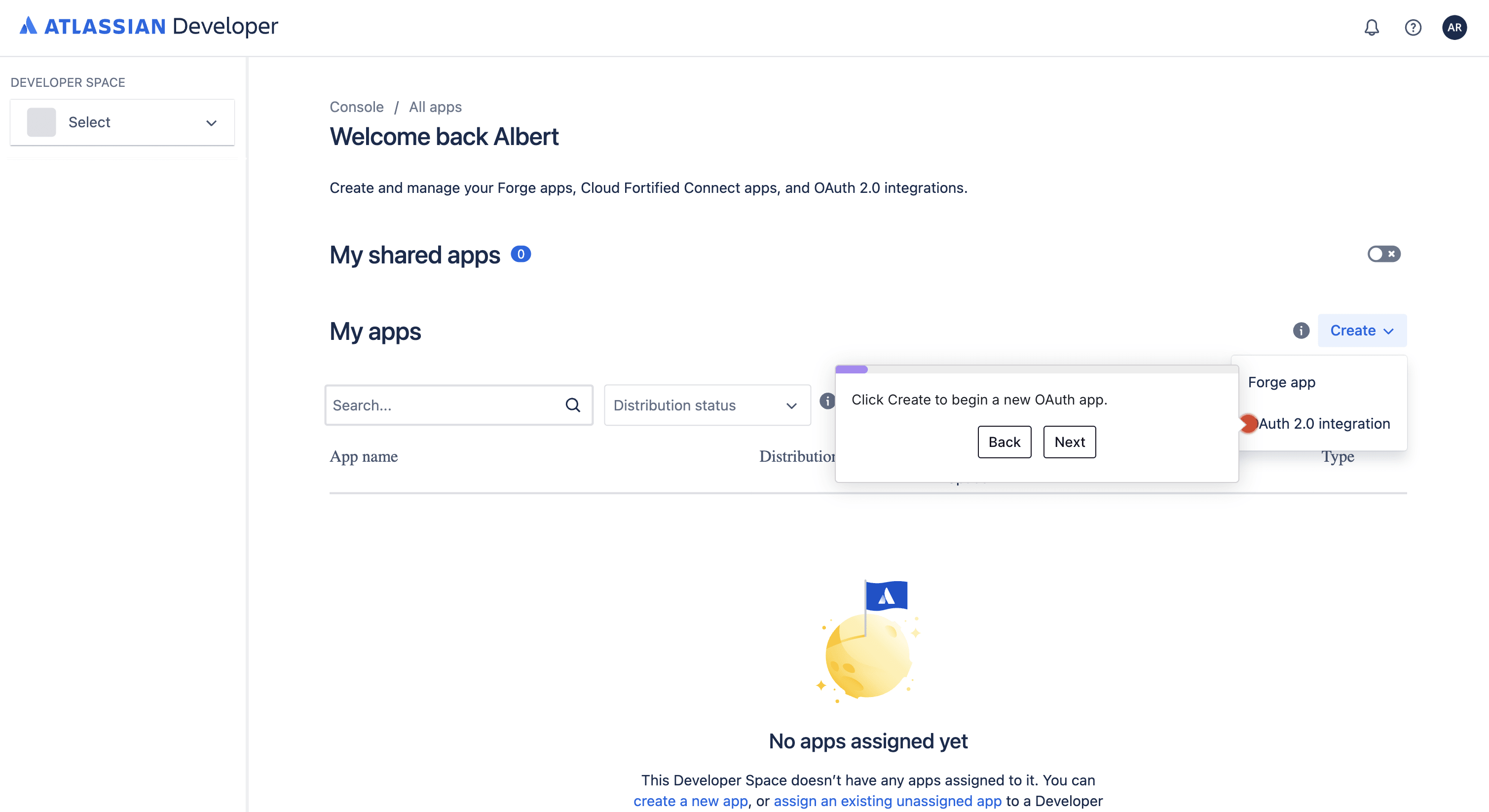

Um den GitLab Duo Agent Platform sicher mit der Jira-Instanz zu verbinden, muss eine OAuth 2.0-Anwendung in der Atlassian Developer Console erstellt werden. Diese erteilt dem GitLab MCP-Server autorisierten Zugriff auf die Jira-Daten.

Einrichtungsschritte

Für die manuelle Konfiguration sind folgende Schritte erforderlich:

- Atlassian Developer Console aufrufen

- developer.atlassian.com/console/myapps öffnen

- Mit dem Atlassian-Konto anmelden

- Neue OAuth 2.0-App erstellen

- Create → OAuth 2.0 integration klicken

- Namen eingeben (z. B. „gitlab-dap-mcp")

- Nutzungsbedingungen akzeptieren und Create klicken

- Berechtigungen konfigurieren

- In der linken Seitenleiste zu Permissions navigieren

- Jira API hinzufügen und folgende Scopes konfigurieren:

read:jira-work— Issues, Projekte und Boards lesenwrite:jira-work— Issues erstellen und aktualisierenread:jira-user— Benutzerinformationen lesen

- Autorisierung einrichten

- In der linken Seitenleiste zu Authorization navigieren

- Callback-URL für die Umgebung hinzufügen (

https://gitlab.com/oauth/callback) - Änderungen speichern

- Zugangsdaten abrufen

- Zu Settings navigieren

- Client ID und Client Secret kopieren

- Sicher aufbewahren – diese werden für die MCP-Konfiguration benötigt

Interaktive Anleitung: Jira OAuth-Einrichtung

Auf das Bild klicken, um zu beginnen.

Teil 2: GitLab Duo Agent Platform MCP-Client konfigurieren

Mit den bereitgestellten OAuth-Zugangsdaten kann der GitLab Duo Agent Platform nun für die Verbindung mit dem Atlassian MCP-Server konfiguriert werden.

MCP-Konfigurationsdatei erstellen

Die MCP-Konfigurationsdatei im GitLab-Projekt unter .gitlab/duo/mcp.json erstellen:

{

"mcpServers": {

"atlassian": {

"type": "http",

"url": "https://mcp.atlassian.com/v1/mcp",

"auth": {

"type": "oauth2",

"clientId": "YOUR_CLIENT_ID",

"clientSecret": "YOUR_CLIENT_SECRET",

"authorizationUrl": "https://auth.atlassian.com/oauth/authorize",

"tokenUrl": "https://auth.atlassian.com/oauth/token"

},

"approvedTools": true

}

}

}

YOUR_CLIENT_ID und YOUR_CLIENT_SECRET durch die in Teil 1 generierten Zugangsdaten ersetzen.

MCP in GitLab aktivieren

- Zu Gruppeneinstellungen → GitLab Duo → Konfiguration navigieren

- „Externe MCP-Tools erlauben" aktivieren

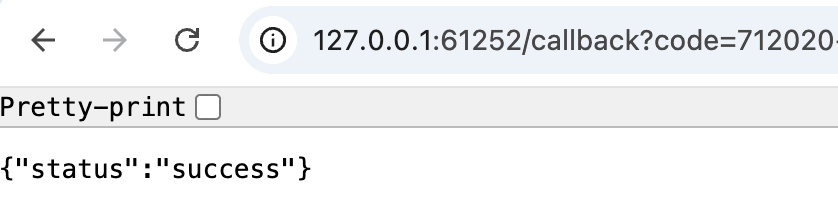

Verbindung überprüfen

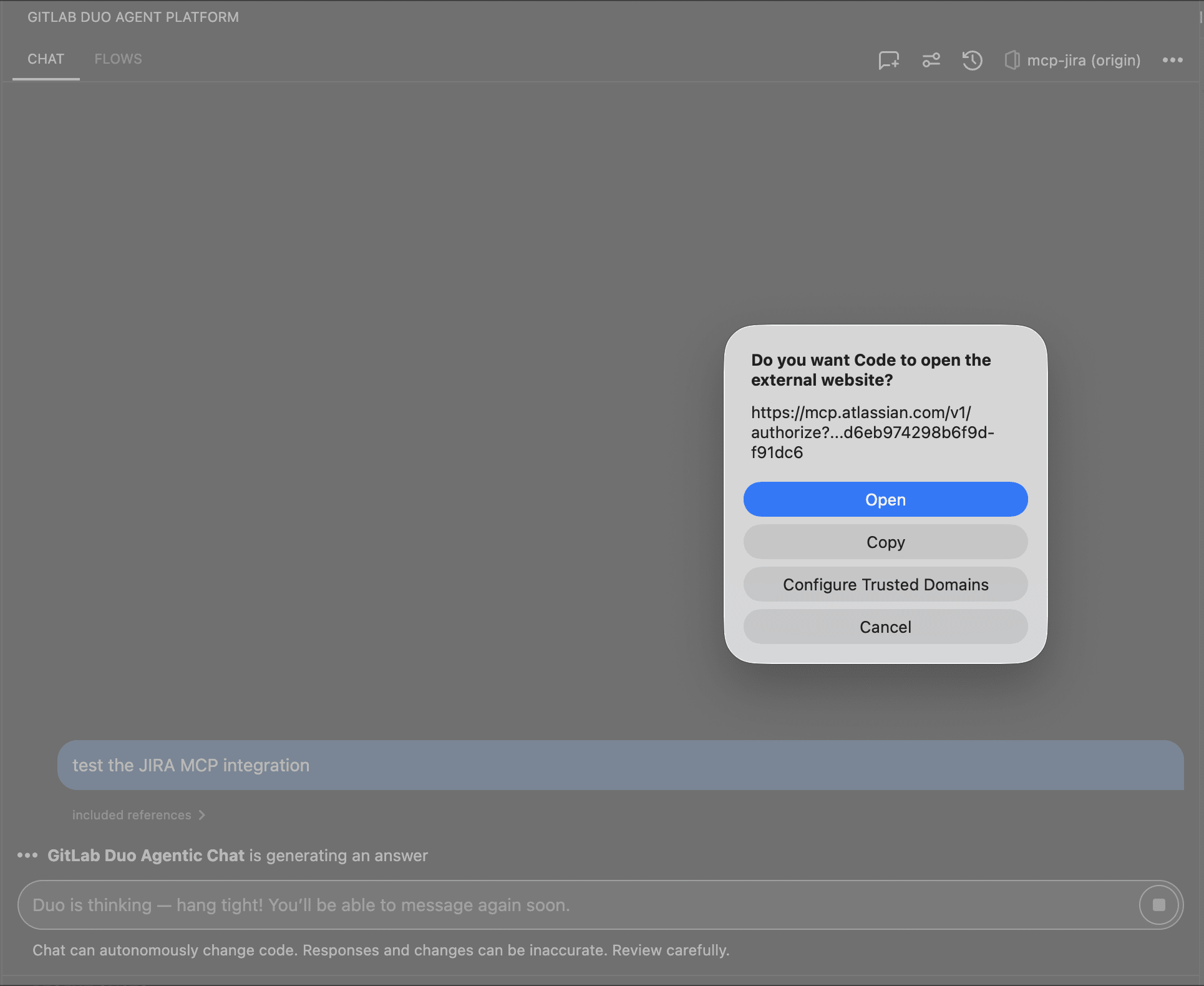

Das Projekt in VS Code öffnen und im GitLab Duo Agent Platform Chat eingeben:

What MCP tools do you have access to?

Dann

Test the MCP JIRA configuration in this project

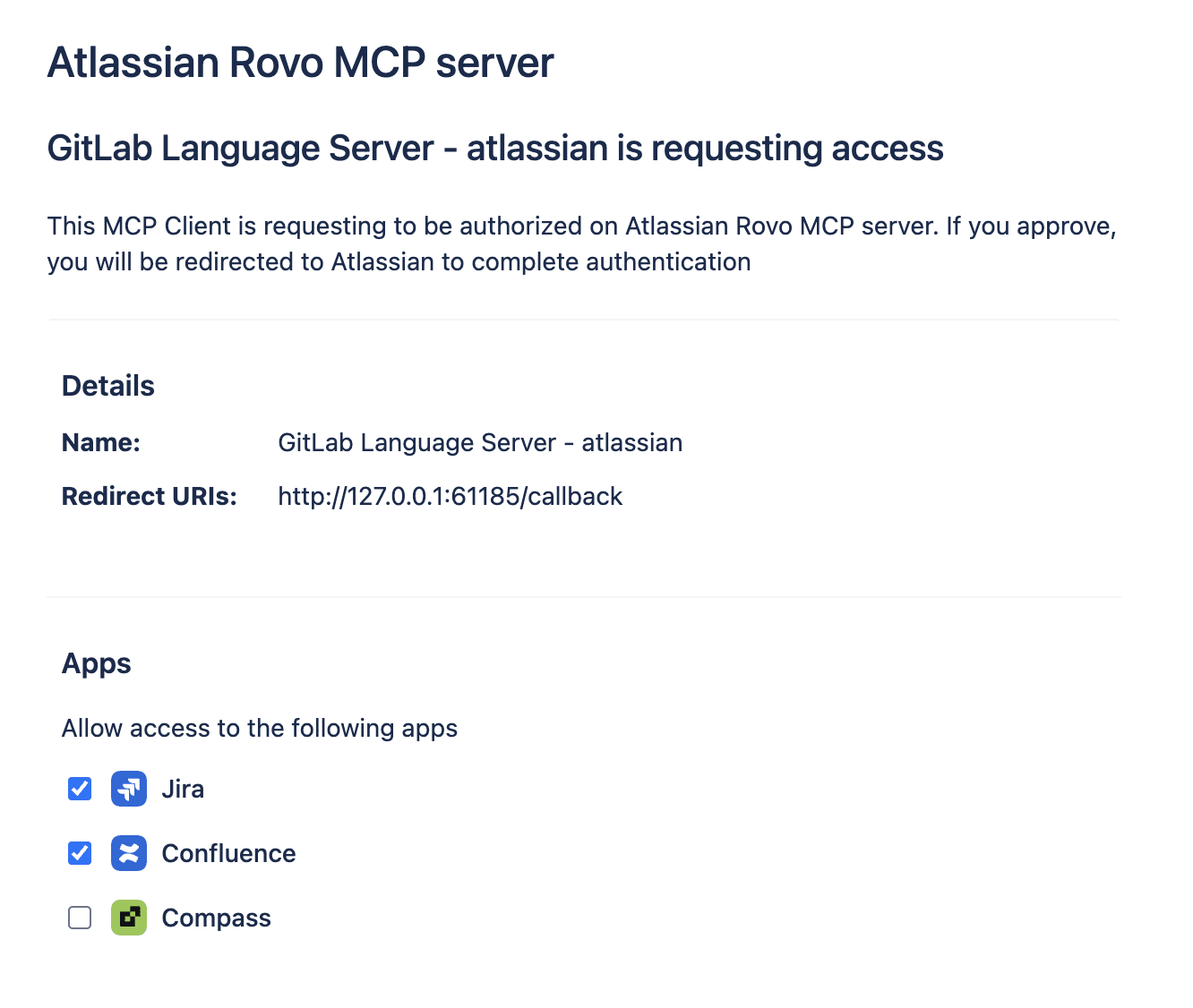

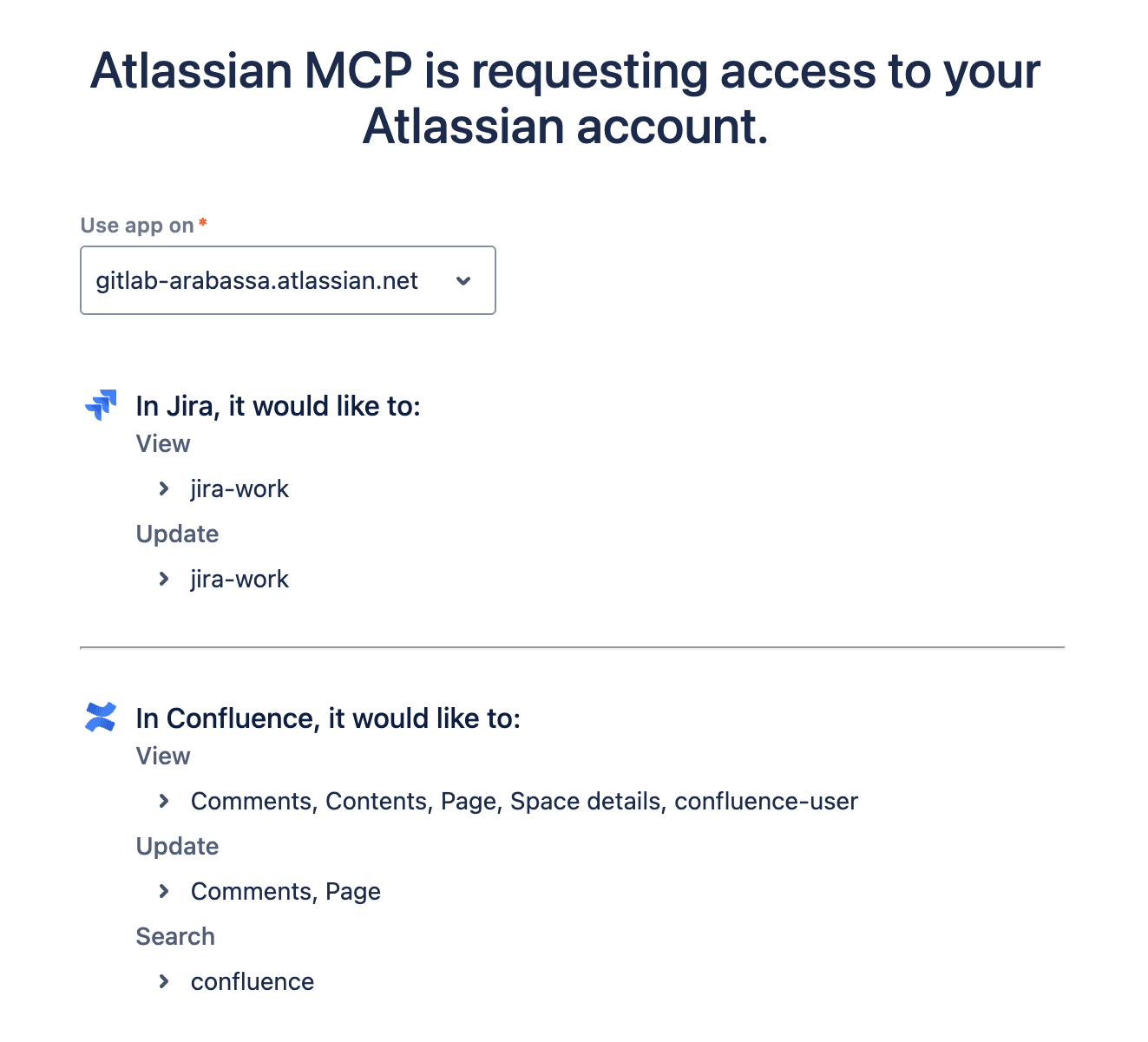

Anschließend erfolgt eine Weiterleitung von der IDE zur MCP Atlassian-Website zur Zugriffsgenehmigung:

Überprüfung über das MCP-Dashboard

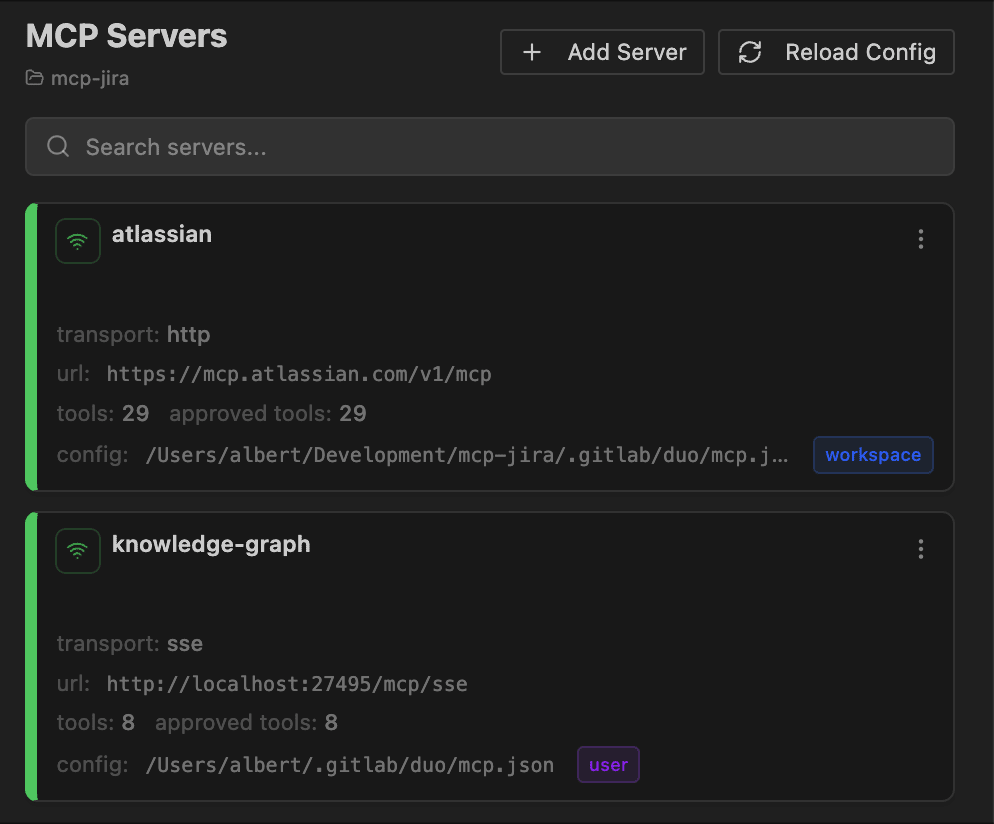

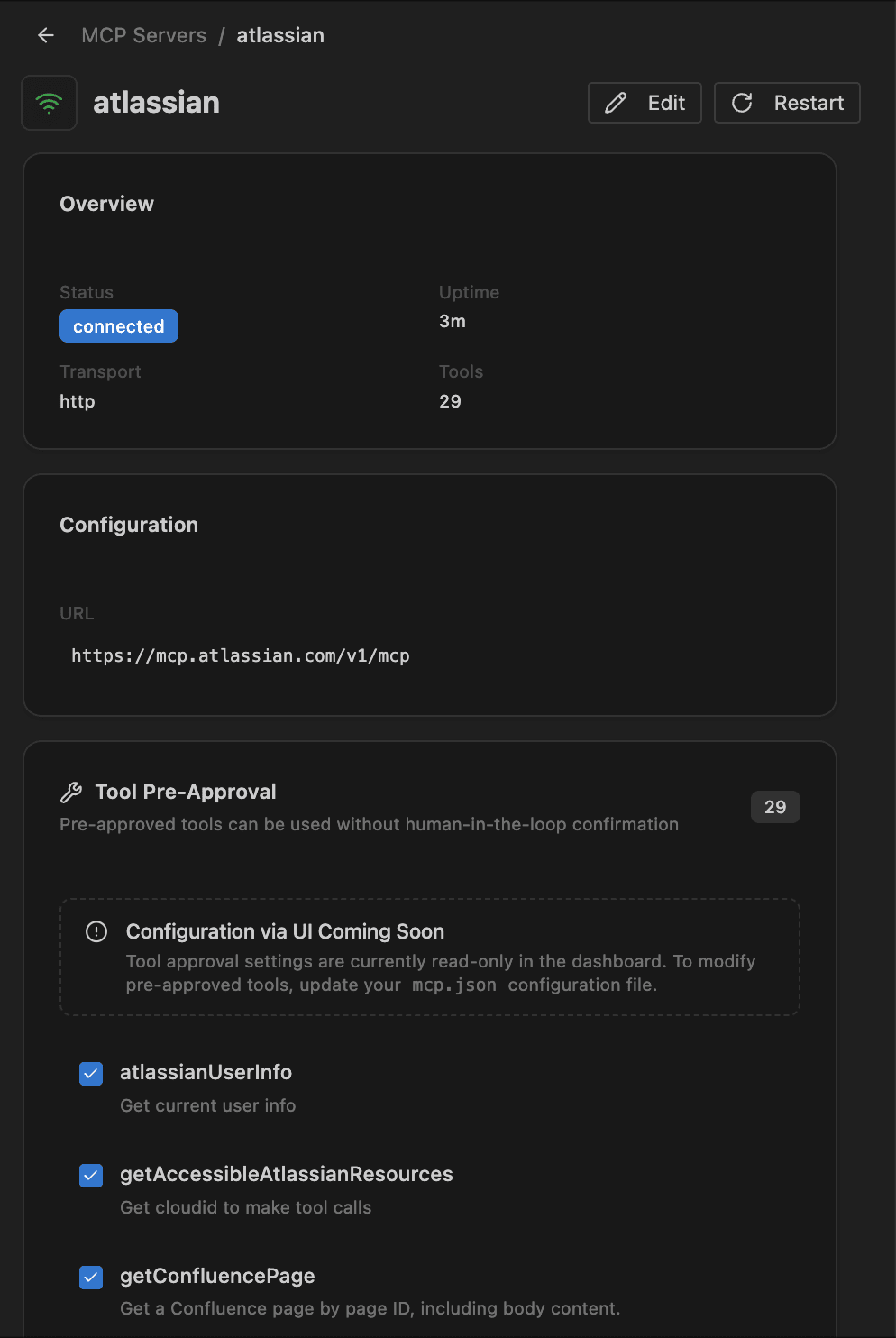

GitLab bietet zudem ein integriertes MCP-Dashboard direkt in der IDE.

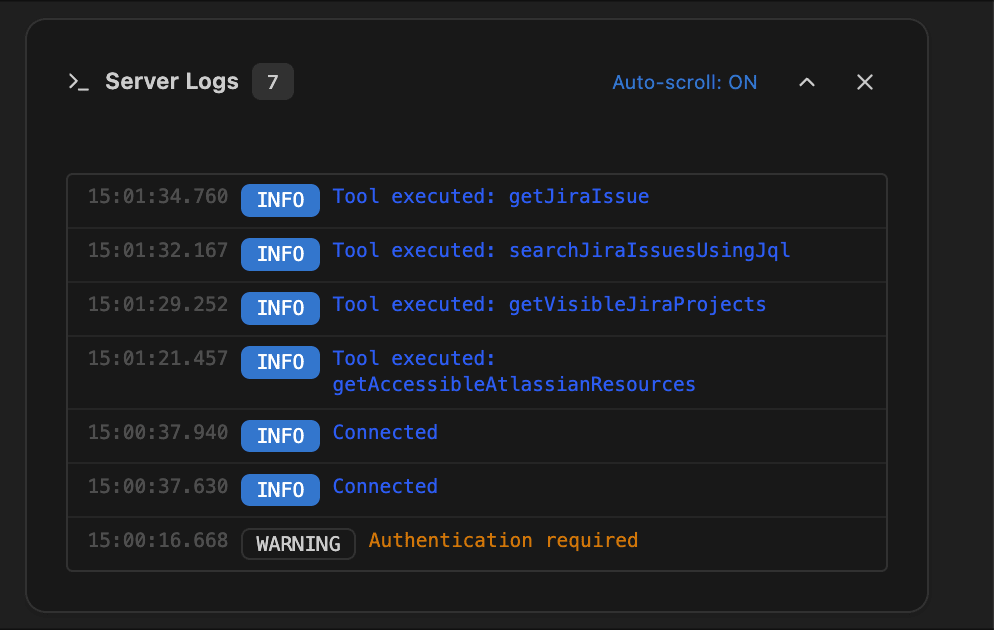

In VS Code oder VSCodium die Befehlspalette öffnen (Cmd+Shift+P unter macOS, Ctrl+Shift+P unter Windows/Linux) und nach „GitLab: Show MCP Dashboard" suchen. Das Dashboard öffnet sich in einem neuen Editor-Tab und zeigt:

- Verbindungsstatus für jeden konfigurierten MCP-Server

- Verfügbare Tools des Servers (z. B.

jira_get_issue,jira_create_issue) - Server-Logs mit Echtzeit-Protokollierung der aufgerufenen Tools

Interaktive Anleitung: MCP testen

Teil 3: Anwendungsfälle in der Praxis

Mit der konfigurierten Integration lassen sich drei praxisnahe Workflows erkunden, die die Möglichkeiten der Jira-Anbindung an den GitLab Duo Agent Platform demonstrieren.

Planungsassistent

Szenario: Vorbereitung auf Sprint-Planung – schnelle Bewertung des Backlogs, Verstehen von Prioritäten, Identifizierung von Blockern.

Diese Demo zeigt:

- Backlog abfragen

- Nicht zugewiesene hochpriorisierte Issues identifizieren

- KI-gestützte Sprint-Empfehlungen erhalten

Beispiel-Prompts

Im GitLab Duo Agent Platform Chat ausprobieren:

List all the unassigned issues in JIRA for project GITLAB

Suggest the two top issues to prioritize and summarize them. Assign them to me.

Interaktive Anleitung: Projektplanung

Issue-Triage und Erstellung aus dem Code

Szenario: Beim Code-Review wird ein Bug entdeckt – ein Jira-Issue mit relevantem Kontext erstellen, ohne die IDE zu verlassen.

Diese Demo zeigt:

- Einen Bug beim Coding identifizieren

- Ein detailliertes Jira-Issue per natürlicher Sprache erstellen

- Issue-Felder automatisch mit Code-Kontext befüllen

- Das Issue mit dem aktuellen Branch verknüpfen

Beispiel-Prompts

Search in JIRA for a bug related to: Null pointer exception in PaymentService.processRefund().

If it does not exist create it with all the context needed from the code. Find possible blockers that this bug may cause.

Create a new branch called issue-gitlab-18, checkout, and link it to the issue we just created. Assign the JIRA issue to me and mark it as in-progress.

Interaktive Anleitung: Bug-Review und Aufgaben-Automatisierung

Systemübergreifende Incident-Untersuchung

Szenario: Ein Production-Incident tritt auf – Informationen aus Jira, GitLab Project Management, Codebase und Merge Requests werden korreliert, um die Ursache zu identifizieren.

Diese Demo zeigt:

- Incident-Details aus Jira abrufen

- Mit aktuellen Merge Requests in GitLab korrelieren

- Möglicherweise betroffene Code-Änderungen identifizieren

- Eine Incident-Timeline generieren

- Einen Behebungsplan entwerfen und als Work Item in GitLab erstellen

Beispiel-Prompts

"We have a production incident INC-1 about checkout failures. Can you help me investigate with all available context?"

Create a timeline of events for incident INC-1 including related Jira issues and recent deployments

Propose a remediation plan

Interaktive Anleitung: Systemübergreifende Fehleranalyse und Behebung

Fehlerbehebung

Häufige Einrichtungsprobleme und schnelle Lösungen:

| Problem | Lösung |

|---|---|

| „MCP server not found" | Prüfen, ob die Datei mcp.json am richtigen Ort liegt und korrekt formatiert ist |

| „Authentication failed" | OAuth-Zugangsdaten und Scopes in Atlassian überprüfen |

| „No Jira tools available" | VS Code nach dem Aktualisieren von mcp.json neu starten und MCP in GitLab aktivieren |

| „Connection timeout" | Netzwerkverbindung zu mcp.atlassian.com prüfen |

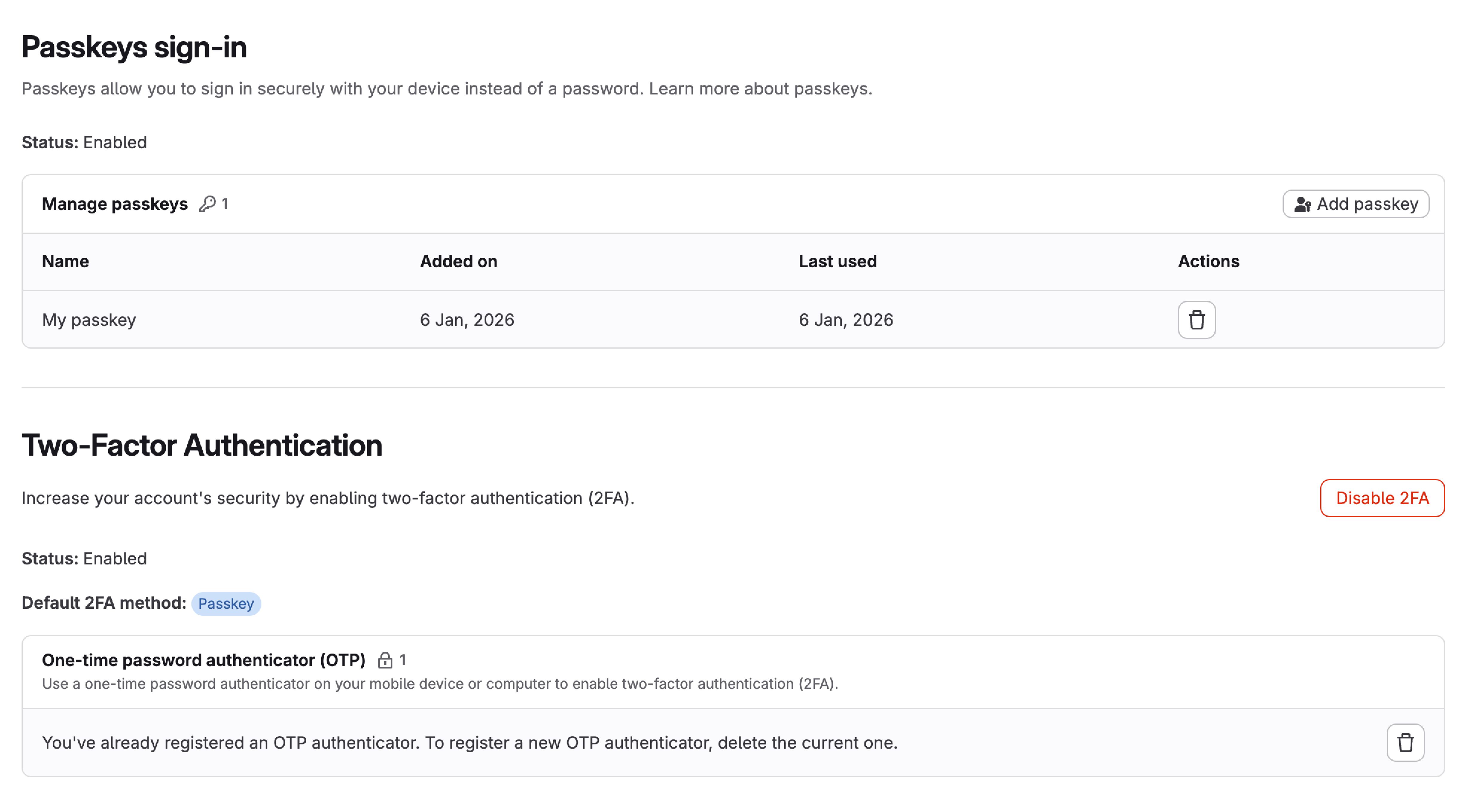

Sicherheitshinweise

Bei der Integration von Jira mit dem GitLab Duo Agent Platform:

- OAuth-Token — Zugangsdaten sicher aufbewahren

- Prinzip der minimalen Rechtevergabe — Nur die minimal erforderlichen Jira-Scopes vergeben

- Token-Rotation — OAuth-Zugangsdaten regelmäßig rotieren

Zusammenfassung

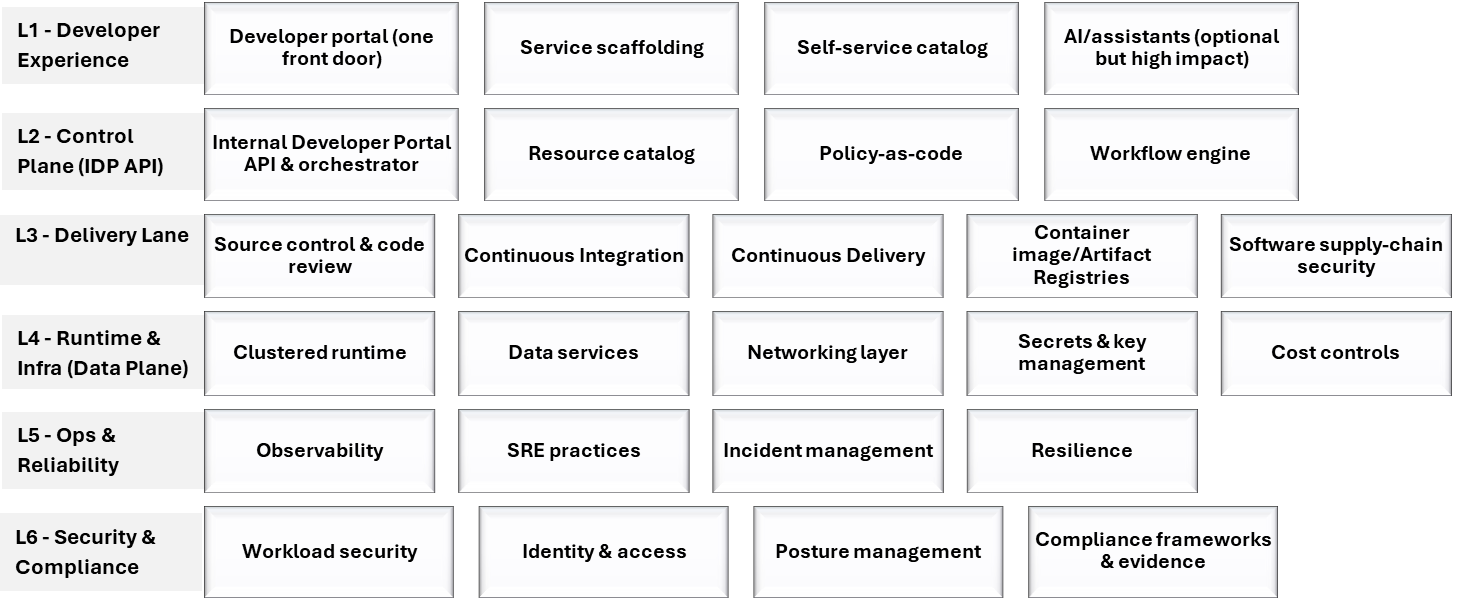

Die Anbindung des GitLab Duo Agent Platform an verschiedene Tools über MCP verändert die Interaktion mit dem Entwicklungslebenszyklus. In diesem Artikel wurde gezeigt:

- Issues per natürlicher Sprache abfragen — Fragen zum Backlog, zu Sprints und Incidents in natürlicher Sprache stellen.

- Issues in der gesamten DevSecOps-Umgebung erstellen und aktualisieren — Bugs melden und Tickets aktualisieren, ohne die IDE zu verlassen.

- Systemübergreifend korrelieren — Jira-Daten mit GitLab Project Management, Merge Requests und Pipelines für vollständige Transparenz kombinieren.

- Kontextwechsel reduzieren — Fokus auf den Code behalten und gleichzeitig mit dem Projektmanagement verbunden bleiben.

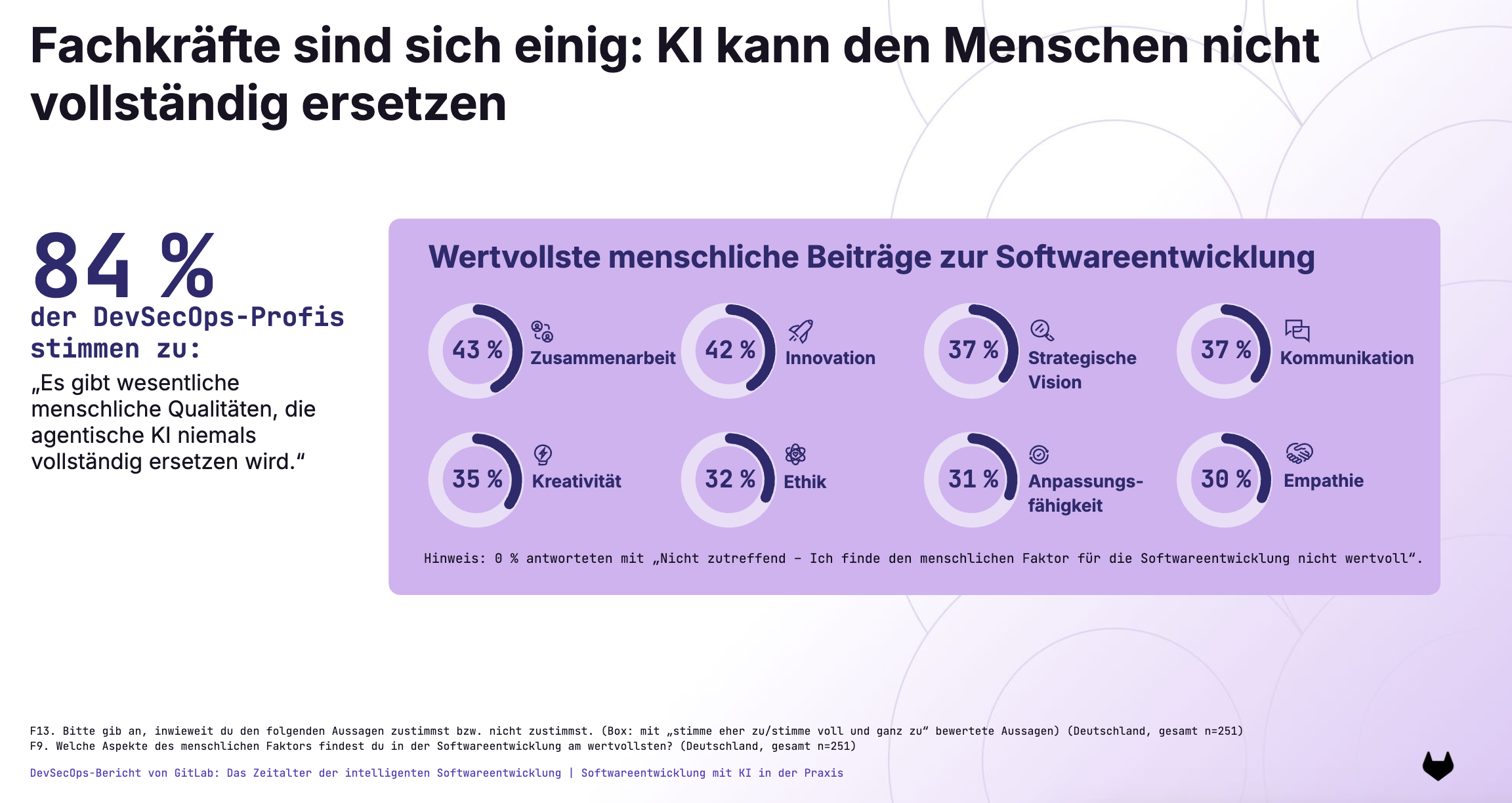

Für deutsche Unternehmen könnte dies folgende Themen betreffen

Teams, die externe Tools über MCP einbinden, haben möglicherweise auch Governance- und Sicherheitsüberlegungen – beispielsweise in Bereichen wie Zugriffskontrolle, Token-Management und Audit-Nachvollziehbarkeit.

Regulatorische Frameworks wie NIS2, ISO 27001 und DSGVO adressieren ähnliche Themen rund um Zugriffssteuerung und Protokollierung. Für konkrete Compliance-Anforderungen empfiehlt sich Rücksprache mit entsprechender Fachberatung.